消息认证的内容不包括(消息认证的内容不包括a证实消息的信源和信宿)

- 驾考

- 2023-08-24 05:33:01

- -

消息认证的内容不包括(

D、消息内容是否争取

消息认证是指通过对消息或者消息有关的信息进行加密或签名变换进行的认证,目的亮孙是为了防止传输和存储的消息被有意无意的篡改;

包括消息内容认证(激春即消息完整性认证)、消息的源和宿认证(即身份认证0)、及消息的序号和操作时间认证等。它在票据防伪中具有重要应用(如税务的金税系统和银行的支付密码器)。

扩展资料

像对称加密、非对称加密等常规的加密技术已非常成熟,但出于多种原因,寓规加密技术没有被简单地应用到消息认证符中,实际应用中一般用独立的消息认证码。

用敬铅链免如密的方法提供消息认证受到重视,近几年消息认证研究的热点转至由Hash函数导出MAC.

Hash函数可以分为两类:带密明的Hash函数和不需密朝的Hos函数,使用不青密明的Hssh函数作为消恩认证的体制是不安全的, 护易遭受到一些攻击。

参考资料来源:百度百科-消息认证

计算机应用基础的答案是什么?

1.以帧为单位在两个相邻结点间无差错的传送数据的是___C____.

A应用层B网络层C数据链路层D物理层

2.通过局域网方式接入INTERNET必需的硬件有____D______.

A网卡B网线C路由器DMODEM

3.下列不是INTERNET内容提供商ICP的是____A____.

A网通B新浪C搜狐D网易

4.IPV6地址是由____D___位二进制数组成

A33B65C49D128=4*32

5.在powerpoint中当向幻灯片中添加数据表时,首先从电子表格复制数据,然后用”编辑”菜单中的命令____C____.

A全选B清除C粘贴D替换

6.在幻灯片任何一个项目的结尾处,若要建立一张新的幻灯片,可以按_____B___键实现.

A.Alt+TabB.Shift+EnterCShift+TabDCtrl+Enter

7.下面无法预防计算机病毒的做法是____C_____.

A给计算机安装360安全卫士软件B经常升级防病毒软件C给计算机加速口令D不要轻易打开陌生人的邮件

8.下面关于系统还原的说法正确的是___A_____.

A系统还原会自动升级操作系统B系统还原可以清除某些病毒C系统还原可以自动生产D系统还磨灶原必须事先设定

9.消息认证的内容不包括____A_____.

A证实消息发送者和接收者的真实性B消息内容是否受到偶然或有意的篡改C发送者IP地址认证D消息的序列和时间

10.计算机安全不包括____A_____.

A实体安全B操作员的身体安全C系统安全D信息安全

11.在画图工具中,不可以对图像进行操作的是____________.

A编辑颜色B缩放图像C查看图像属性D插入音频文件

12.下列选项中,能处理图像的媒体工具是____B______.

A通讯簿BPhotoshopC记瞎拍扮事本D屏幕键盘

13.视频设备不正确的描述是____A______.

A用于使计算机发声的声卡B用于压缩视频信息视频压缩卡

C用于在PC机上看电视电视卡D用于与数码摄像机相连,将DV影片采集到PC的硬盘DV卡

14.要把一台普通的计算机变成多媒体计算机要解决的关键技术不包括_____D______.

A视频音频信号的获取B多媒体数据压编码和解码技术C视频音频数据的实时处理和特技D光缆接入

15.第一代计算机主要采用的电子元件是____A____.

A电子管B晶体管C中小规模集成电路D大规模,超大规模集成电路

16.针对性强,效率高,结构简单的计算机属于____D____

A电子数字计算机B电子模拟计算机C电动计算机D专用计算机

17.计算机能保存.处理.分析和重新组合大量的信息,这是因为计算机具有____AC____.

A很强的记忆能力B逻辑判断能力C很高的计算精度D自动控制能力

18.在利用计算机进行人工智能开发时,下列属于人工智能系统的选项是_______C_____.

A情报检索系统B信息管理系统C交通控制系统D专家知识系统

19.数据经过计算机的处理贺蠢能够得到有用的_____A_______.

A信息B图形C声音D图像

20.组成计算机系统的的两大部分是_______C_______-

A系统软件和应用软件B主机和外部设备C硬件系统和软件系统D输入设备和输出设备

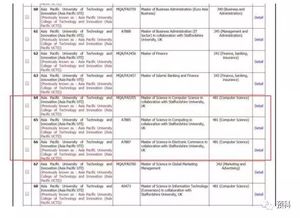

[img]

计算机应用基础毕业测试2

21、CPU不能直接访问的存储器是( D )(3分)

A、RAM B、ROM

C、内存储器 D、外存储器

22、下列关于搜索引擎的原理说法不正确的是( C )。(3分)

A、全文搜索引擎一般都有个“网络蜘蛛”,它扫描一定范围内的网站,并沿着网络上的连接从一个网页到另一个网页,采敏哪集网页资料 B、搜索引擎有一个索引数据库,网络机器人或网络蜘蛛采集的网页,经过其他程序进行分析,根据一定的相关度算法进行大量的计算建立网散逗页索引,添加到这个索引数据库中

C、当你输入关键词进行查询时,搜索引擎会从庞大的数据库中找到符合关键词的所有相关网页的索引呈现给我们。所以,当我们以同一个关键词用不同的搜索引擎查询时,搜索结果是相同的 D、和全文搜索引擎一样,分类目录的整个工作过程也统一分为收集信息、分析信息和查询信息三部分,只不过分类目录的收集、分析信息两部分主要依靠人工完成

23、在Internet Explorer常规大小窗口和全屏模式之间切换,可按(B )。(3分)

A、F5键 B、F11键

C、Ctrl+D键 D、Ctrl+F键

24、在Windows中快速获得硬件的有关信息可通过( C)(3分)

A、鼠标右键单击桌面空白区,选择“属性”菜单项 B、鼠标右键单击“开始”菜单

C、鼠标右键单击“我的电脑”,选择“属性”菜单项 D、鼠标右键单击任务栏空白区,选择“属性”菜单项

25、要将文档中选定的文字移动到指定的位置去,首先对它进行的操作是单击(C )(3分)

A、“编辑”菜单下的“复制”命令 B、“编辑”菜单下的“清除”命令

C、“编辑”菜单下的“剪切”命令 D、“编辑”菜单下的“粘贴”命令

26、操作系统是( D)(3分)

A、用户与软件的接口 B、系统软件与应用软件的接口

C、主机与外设的接口 D、用户与计算机的接口

27、消息认证的内容不包括(D )。(3分)

A、证实信息的信源和信宿 B、信息内容是或曾受到偶然或有意的篡改

C、消息的序号和时间性 D、消息内容是否争取

28、下面关于系统还原说法正确的是(C )。(3分)

A、系统还原等价于重新安装系统 B、系统还原后可以清除计算机上的病毒

C、还原点可以由系统自动生成也可以自行设置 D、系统还原后,硬盘上的信息都会自动丢失

29、下面关于计算机病毒说法正确的是(B)。(3分)

A、都具有破坏性 B、有些病毒无破坏性

C、都破坏EXE文件 D、不破坏数据,只破坏文件

30、在向一个单元格输入公式或函数时,其前导字符必须是(A )。(3分)

A、= B、

C、 D、%

二、简答题(3道小题,选作2道,每道20分,共40分。若所做超过2道,以前2道为准)

1、试述在Excel中创建图表的四个步骤。

选择数据区域

插入——图表

一直点下一步

完成

2、试列出Windows中二种文件复制的方法冲拿卖。

ctrl+c

单击右键复制

3、试列出将IE浏览器中默认主页更改为用户当前打开网页的方法。

工具——internet选项—— 使用当前页——应用——确定。

消息认证的内容不包括

消息认证的内容不包括消息的真实性、有效性和合法性确认,这些方面需要其他的机制来确认,例如数字签名和公钥基础设施(陆丛PKI)等。

消息认证是指在通信过程中,确认消息确实来自于指定的发送者,其内容未被篡改或者伪造的过程。

其内容主要包括以下几个方面:

发送者身份确认:消息认证的首要目的是确认消息确实来自于指定的发送者,因此发送者的晌启身份确认是其重要内容之一。

消息完整性确认:消息认证还需要确认消息的内容未被篡改或者伪造,因此消息完整性确认也是其重要内容之一。

消息机密性确认(可选):如果消息需要保密,消息认证还需要确认消息的机密性,即只有特定的接收者才能够读取消息内容。

时间戳(可选):为了进一步确认消息的真实性和有效性,消息认证还可以加入时间戳,确认消息的发送时间和接收时间。

消息认证的内容不包括消息的真实性、有效性和合法性确认,这早谨樱些方面需要其他的机制来确认,例如数字签名和公钥基础设施(PKI)等。

本文由作者笔名:狂丶刀 于 2023-08-24 05:33:01发表在本站,原创文章,禁止转载,文章内容仅供娱乐参考,不能盲信。

本文链接:https://www.3m3q.com/jk-141390.html

狂丶刀

狂丶刀